Roadmap Cyber Security: Panduan Lengkap untuk Menjadi Ahli Keamanan Cyber

Keamanan cyber telah menjadi salah satu isu utama dalam dunia teknologi informasi saat ini. Dengan meningkatnya ancaman seperti serangan peretasan, pencurian data, dan malware, keamanan cyber menjadi prioritas bagi perusahaan, organisasi, dan individu. Untuk melindungi diri dari ancaman ini, penting untuk memiliki pemahaman yang kuat tentang konsep dan praktik keamanan cyber. Dalam artikel ini, kami akan menyajikan panduan langkah demi langkah untuk memahami dan mengejar karir dalam keamanan cyber.

Mengapa Keamanan Cyber Penting?

Sebelum kita membahas roadmap untuk menjadi ahli keamanan cyber, penting untuk memahami mengapa keamanan cyber begitu penting. Berikut adalah beberapa alasan utama:

1. Melindungi Data Sensitif:

Data sensitif seperti informasi pribadi, rahasia bisnis, dan rincian keuangan harus dilindungi dari akses yang tidak sah. Keamanan cyber memastikan bahwa data ini tetap aman dan terlindungi dari ancaman peretasan dan pencurian.

2. Menjaga Keberlangsungan Bisnis:

Serangan cyber seperti ransomware atau DDoS dapat mengganggu operasi bisnis dan menyebabkan kerugian finansial yang besar. Dengan mengimplementasikan langkah-langkah keamanan cyber yang tepat, perusahaan dapat mengurangi risiko gangguan operasional dan menjaga kelangsungan bisnis.

3. Mencegah Penipuan dan Identitas Palsu:

Keamanan cyber membantu mencegah penipuan online dan pencurian identitas dengan mengamankan sistem dan infrastruktur yang digunakan untuk bertransaksi secara digital.

4. Kepatuhan Regulasi:

Banyak negara memiliki regulasi ketat terkait keamanan data dan privasi, seperti GDPR di Uni Eropa atau HIPAA di Amerika Serikat. Kepatuhan terhadap regulasi ini menjadi sangat penting, dan keamanan cyber memainkan peran kunci dalam mencapai kepatuhan.

Roadmap untuk Menjadi Ahli Keamanan Cyber:

Sekarang, mari kita bahas langkah-langkah yang diperlukan untuk menjadi ahli keamanan cyber:

1. Pemahaman Dasar Keamanan Cyber:

Keamanan cyber adalah bidang yang luas dan kompleks yang melibatkan perlindungan sistem komputer, jaringan, dan data dari serangan yang bermaksud jahat. Pemahaman dasar keamanan cyber penting untuk memahami konsep dasar dan terminologi yang digunakan dalam praktik keamanan cyber. Salah satu aspek utama yang perlu dipahami adalah ancaman cyber, yang mencakup berbagai jenis serangan seperti malware, serangan phishing, ransomware, dan banyak lagi. Dengan memahami ancaman-ancaman ini, individu dapat mengidentifikasi potensi kerentanan dalam sistem mereka dan mengambil tindakan yang sesuai untuk melindungi diri mereka.

Selain itu, pemahaman tentang serangan dan teknik yang digunakan oleh penyerang juga merupakan bagian penting dari dasar keamanan cyber. Ini termasuk pemahaman tentang teknik serangan seperti brute force attacks, social engineering, dan man-in-the-middle attacks. Dengan memahami cara kerja serangan-serangan ini, individu dapat mengembangkan strategi pertahanan yang lebih efektif untuk mencegah atau merespons serangan tersebut.

Dalam pembelajaran dasar keamanan cyber, penting juga untuk memahami konsep kelemahan sistem dan aplikasi. Kelemahan ini dapat dieksploitasi oleh penyerang untuk mendapatkan akses yang tidak sah ke sistem atau data sensitif. Pemahaman tentang kelemahan ini memungkinkan individu untuk melakukan evaluasi risiko dan mengambil langkah-langkah mitigasi yang sesuai untuk melindungi sistem mereka.

Dengan memahami konsep dasar seperti ancaman, serangan, dan kelemahan sistem, individu dapat membangun fondasi yang kuat dalam keamanan cyber dan menjadi lebih siap untuk menjelajahi aspek-aspek yang lebih lanjut dari domain ini. Menguasai dasar keamanan cyber adalah langkah pertama yang penting dalam perjalanan untuk menjadi ahli keamanan cyber yang sukses.

2. Pemahaman Kriptografi:

Kriptografi adalah cabang ilmu yang mempelajari teknik-teknik untuk menyembunyikan pesan-pesan dengan cara mengubahnya menjadi format yang tidak dapat dimengerti kecuali oleh penerima yang ditentukan. Dalam konteks keamanan cyber, kriptografi digunakan untuk mengamankan komunikasi dan data dengan mengubahnya menjadi bentuk yang tidak dapat dibaca oleh pihak yang tidak berwenang.

Salah satu konsep dasar dalam kriptografi adalah enkripsi. Enkripsi adalah proses mengubah data menjadi bentuk yang tidak dapat dimengerti tanpa memiliki kunci yang tepat untuk mendekripsinya. Ada dua jenis utama enkripsi: enkripsi simetris dan enkripsi asimetris. Enkripsi simetris menggunakan kunci yang sama untuk enkripsi dan dekripsi, sementara enkripsi asimetris menggunakan sepasang kunci yang berbeda: kunci publik untuk enkripsi dan kunci privat untuk dekripsi.

Selain itu, penting untuk memahami beberapa algoritma kriptografi yang umum digunakan dalam praktik keamanan cyber. Beberapa algoritma kriptografi yang populer termasuk AES (Advanced Encryption Standard), RSA, dan ECC (Elliptic Curve Cryptography). Setiap algoritma memiliki kekuatan dan kelemahan sendiri, dan pemilihan algoritma yang tepat tergantung pada kebutuhan spesifik dari aplikasi atau sistem yang diimplementasikan.

Pemahaman kriptografi juga mencakup pemahaman tentang protokol kriptografi yang digunakan dalam komunikasi aman, seperti SSL/TLS untuk komunikasi web yang diamankan. Protokol kriptografi ini memastikan bahwa data yang ditransmisikan antara klien dan server tetap aman dari serangan pengintipan atau perubahan yang tidak sah.

Dengan memahami kriptografi, individu dapat mengamankan komunikasi dan data mereka dari akses yang tidak sah dan menjaga kerahasiaan dan integritas informasi. Pemahaman yang kuat tentang konsep kriptografi merupakan komponen penting dari keamanan cyber yang efektif.

3. Pemahaman Jaringan Komputer:

Jaringan komputer merupakan fondasi dari infrastruktur teknologi informasi modern yang memungkinkan komunikasi dan pertukaran data antara berbagai perangkat. Dalam konteks keamanan cyber, pemahaman tentang jaringan komputer menjadi krusial karena banyak serangan cyber terjadi melalui jaringan.

Salah satu konsep dasar yang perlu dipahami adalah arsitektur jaringan komputer, termasuk topologi jaringan dan perangkat keras yang digunakan. Topologi jaringan, seperti star, bus, dan mesh, mempengaruhi cara data dikirimkan dan diterima dalam jaringan. Sementara itu, perangkat keras jaringan seperti router, switch, dan firewall bertanggung jawab untuk mengatur aliran data dalam jaringan dan memberlakukan kebijakan keamanan.

Pemahaman protokol jaringan juga penting. Protokol seperti TCP/IP adalah dasar dari komunikasi data dalam jaringan, sementara protokol lain seperti HTTP, FTP, dan SMTP digunakan untuk layanan khusus seperti web browsing, transfer file, dan email. Memahami protokol-protokol ini membantu individu dalam menganalisis lalu lintas jaringan dan mendeteksi aktivitas yang mencurigakan.

Selain itu, penting untuk memahami teknik-teknik serangan jaringan yang umum digunakan oleh penyerang. Teknik-teknik seperti spoofing, sniffing, dan denial-of-service (DDoS) dapat digunakan untuk mengganggu atau mencuri data dari jaringan. Dengan memahami teknik-teknik ini, individu dapat mengambil langkah-langkah yang tepat untuk melindungi jaringan mereka dari serangan-serangan tersebut.

Dengan memahami dasar-dasar jaringan komputer, individu dapat mengelola dan mengamankan infrastruktur jaringan dengan lebih efektif. Pemahaman yang kuat tentang jaringan komputer merupakan langkah penting dalam membangun keamanan cyber yang kokoh.

4. Sistem Operasi dan Administrasi Jaringan:

Sistem operasi (SO) adalah perangkat lunak yang mengelola sumber daya perangkat keras dan menyediakan layanan yang diperlukan untuk menjalankan aplikasi-aplikasi di dalamnya. Dalam konteks keamanan cyber, pemahaman tentang sistem operasi dan administrasi jaringan adalah kunci untuk mengelola dan melindungi infrastruktur teknologi informasi.

Pertama-tama, penting untuk memahami berbagai jenis sistem operasi yang umum digunakan, seperti Windows, Linux, dan MacOS. Setiap sistem operasi memiliki karakteristik dan fitur keamanan yang berbeda, dan memahami perbedaan-perbedaan ini membantu dalam merancang strategi keamanan yang sesuai.

Selanjutnya, pemahaman tentang administrasi jaringan adalah penting untuk mengelola infrastruktur jaringan dengan efisien dan aman. Administrasi jaringan mencakup pengaturan dan konfigurasi perangkat keras jaringan, manajemen pengguna dan peran akses, serta pelaksanaan kebijakan keamanan yang tepat.

Salah satu aspek penting dari administrasi jaringan adalah konfigurasi firewall. Firewall adalah perangkat lunak atau perangkat keras yang digunakan untuk mengontrol lalu lintas jaringan berdasarkan aturan-aturan yang ditentukan pengguna. Dengan mengatur firewall dengan benar, individu dapat melindungi jaringan mereka dari serangan-serangan seperti serangan brute force, denial-of-service (DoS), dan serangan lainnya.

Selain itu, pemahaman tentang teknik deteksi intrusi (IDS) dan sistem pencegahan intrusi (IPS) juga penting dalam administrasi jaringan. IDS dan IPS digunakan untuk mendeteksi dan mencegah serangan jaringan dengan memantau lalu lintas jaringan dan mengidentifikasi pola-pola yang mencurigakan.

Dengan memahami sistem operasi dan administrasi jaringan, individu dapat mengelola dan melindungi infrastruktur teknologi informasi mereka dengan lebih efektif. Administrasi yang baik dari sistem operasi dan jaringan merupakan komponen kunci dari strategi keamanan cyber yang sukses.

5. Pengujian Keamanan:

Pengujian keamanan, juga dikenal sebagai pengujian penetrasi (penetration testing), adalah proses aktif untuk mengevaluasi keamanan suatu sistem atau aplikasi dengan mencoba mengeksploitasi kerentanan yang mungkin ada. Pengujian keamanan adalah bagian penting dari strategi keamanan cyber untuk mengidentifikasi dan mengatasi kerentanan sebelum penyerang dapat memanfaatkannya.

Pertama-tama, dalam pengujian keamanan, langkah pertama yang penting adalah pemetaan sistem atau aplikasi yang akan diuji. Ini melibatkan identifikasi semua komponen sistem, termasuk perangkat keras, perangkat lunak, dan jaringan yang terlibat. Pemetaan ini membantu dalam menentukan area-area potensial yang perlu diuji lebih lanjut.

Selanjutnya, pengujian keamanan melibatkan identifikasi dan eksploitasi kerentanan dalam sistem atau aplikasi yang diuji. Kerentanan ini dapat berasal dari berbagai sumber, termasuk konfigurasi yang buruk, kelemahan perangkat lunak, atau kekurangan dalam proses pengembangan perangkat lunak. Dengan mengeksploitasi kerentanan ini, pengujian keamanan membantu dalam menilai risiko keamanan yang dihadapi oleh suatu sistem atau aplikasi.

Selain itu, pengujian keamanan juga melibatkan penggunaan berbagai alat dan teknik untuk mendukung proses pengujian. Alat-alat ini dapat mencakup pemindai kerentanan (vulnerability scanner), alat analisis lalu lintas jaringan, dan alat untuk mengeksploitasi kerentanan tertentu. Penggunaan alat-alat ini membantu dalam meningkatkan efisiensi dan efektivitas pengujian keamanan.

Setelah pengujian selesai, langkah terakhir adalah menyusun laporan pengujian keamanan yang berisi temuan-temuan utama, rekomendasi perbaikan, dan langkah-langkah yang disarankan untuk meningkatkan keamanan sistem atau aplikasi yang diuji. Laporan ini penting untuk membantu organisasi memahami risiko keamanan yang mereka hadapi dan mengambil tindakan yang sesuai untuk mengurangi risiko tersebut.

Dengan melakukan pengujian keamanan secara teratur, organisasi dapat memastikan bahwa sistem dan aplikasi mereka terlindungi dengan baik dari serangan cyber. Pengujian keamanan merupakan komponen penting dari strategi keamanan cyber yang holistik dan proaktif.

6. Forensik Digital:

Forensik digital adalah cabang ilmu yang berkaitan dengan penyelidikan dan analisis bukti digital untuk menyelidiki kejahatan cyber atau insiden keamanan. Dalam konteks keamanan cyber, forensik digital merupakan alat penting untuk mengumpulkan bukti dan memahami sumber, lingkup, dan dampak serangan cyber.

Pertama-tama, dalam forensik digital, langkah awal yang penting adalah pengumpulan bukti digital. Ini melibatkan identifikasi, pengamatan, dan pengambilan salinan data yang relevan dari sistem yang terkena serangan. Pengumpulan bukti harus dilakukan dengan hati-hati untuk memastikan integritas dan keaslian data yang dikumpulkan.

Selanjutnya, proses analisis bukti digital dimulai dengan mengidentifikasi dan mempelajari informasi yang terkandung dalam bukti digital yang dikumpulkan. Ini dapat mencakup analisis log jaringan, rekaman kegiatan sistem, atau jejak digital yang ditinggalkan oleh penyerang. Analisis ini membantu dalam memahami cara serangan terjadi, sumber asal serangan, dan dampaknya pada sistem atau organisasi yang terkena dampak.

Selain itu, forensik digital juga melibatkan penggunaan berbagai alat dan teknik untuk mendukung proses penyelidikan. Alat-alat ini dapat mencakup perangkat lunak pemulihan data, alat analisis forensik, dan alat untuk memeriksa integritas dan otentikasi bukti digital. Penggunaan alat-alat ini membantu dalam mempercepat dan memperkuat proses analisis forensik.

Setelah analisis selesai, langkah terakhir dalam forensik digital adalah menyusun laporan forensik yang berisi temuan-temuan utama, kesimpulan analisis, dan rekomendasi tindakan yang diperlukan untuk menanggapi insiden keamanan atau kejahatan cyber. Laporan ini penting untuk membantu organisasi memahami kronologi kejadian, dampak insiden, dan langkah-langkah yang perlu diambil untuk memulihkan keamanan dan mengurangi risiko di masa mendatang.

Dengan melakukan forensik digital secara efektif, organisasi dapat memahami dan menanggapi insiden keamanan dengan cepat dan efisien. Forensik digital merupakan komponen penting dari strategi respons keamanan cyber yang efektif dan dapat membantu organisasi mengurangi dampak serangan cyber dan meningkatkan ketahanan mereka terhadap ancaman yang mungkin datang.

7. Keamanan Aplikasi Web:

Keamanan aplikasi web merupakan aspek penting dalam keamanan cyber karena banyaknya aplikasi web yang digunakan untuk berbagai keperluan, mulai dari perbankan online hingga belanja elektronik. Karena sifatnya yang terhubung ke internet dan rentan terhadap berbagai serangan, penting untuk memahami dan mengimplementasikan praktik keamanan yang tepat dalam pengembangan dan pengelolaan aplikasi web.

Pertama-tama, pemahaman tentang kerentanan umum yang dapat dieksploitasi dalam aplikasi web sangat penting. Ini termasuk kerentanan seperti SQL injection, cross-site scripting (XSS), cross-site request forgery (CSRF), dan injection attacks. Dengan memahami kerentanan-kerentanan ini, pengembang aplikasi web dapat mengambil langkah-langkah untuk mencegah atau memitigasi risiko serangan.

Selanjutnya, penerapan praktik pengembangan yang aman merupakan langkah kunci dalam meningkatkan keamanan aplikasi web. Ini meliputi penggunaan teknik-teknik seperti validasi input, penyandian data sensitif, dan perlindungan terhadap serangan terkait sesi. Selain itu, penggunaan framework pengembangan yang aman dan penggunaan alat-alat pengujian keamanan seperti OWASP ZAP dapat membantu dalam mengidentifikasi dan mengatasi kerentanan dalam aplikasi web.

Selain itu, autentikasi dan otorisasi yang kuat merupakan komponen penting dari keamanan aplikasi web. Autentikasi memastikan bahwa pengguna yang mengakses aplikasi adalah orang yang mereka klaim, sementara otorisasi mengontrol akses pengguna ke berbagai bagian dari aplikasi berdasarkan hak akses yang diberikan.

Terakhir, pemantauan dan pemeliharaan keamanan secara terus-menerus diperlukan untuk melindungi aplikasi web dari serangan cyber. Ini melibatkan pemantauan lalu lintas jaringan dan aktivitas pengguna, serta penerapan pembaruan keamanan yang diperlukan untuk menjaga aplikasi tetap aman dari serangan yang berkembang.

Dengan menerapkan praktik keamanan yang tepat dalam pengembangan dan pengelolaan aplikasi web, organisasi dapat melindungi data sensitif dan menjaga kepercayaan pengguna dalam keamanan aplikasi mereka. Keamanan aplikasi web merupakan aspek penting dari strategi keamanan cyber yang holistik dan membantu dalam mengurangi risiko terhadap serangan cyber yang mengancam aplikasi dan data organisasi.

8. Keamanan Cloud:

Dalam era komputasi awan (cloud computing), di mana banyak organisasi menyimpan dan memproses data mereka di infrastruktur cloud publik atau swasta, keamanan cloud menjadi kunci untuk melindungi data dan aplikasi dari berbagai ancaman cyber. Memahami dan menerapkan praktik keamanan yang tepat dalam lingkungan cloud adalah langkah penting dalam menjaga keamanan informasi organisasi.

Pertama-tama, pemahaman tentang arsitektur awan dan model layanan awan (seperti Infrastructure as a Service (IaaS), Platform as a Service (PaaS), dan Software as a Service (SaaS)) penting untuk memahami bagaimana data dan aplikasi disimpan, dielola, dan diakses dalam lingkungan cloud. Ini membantu dalam mengidentifikasi area-area potensial yang memerlukan perlindungan tambahan.

Selanjutnya, penting untuk memahami praktik keamanan dasar dalam lingkungan cloud, termasuk pengelolaan akses dan identitas, pengelolaan enkripsi data, dan pemantauan lalu lintas jaringan. Praktik-praktik ini membantu dalam melindungi data dan aplikasi dari akses yang tidak sah, serta memastikan integritas dan kerahasiaan informasi dalam lingkungan cloud.

Selain itu, penggunaan alat dan layanan keamanan cloud yang disediakan oleh penyedia layanan cloud (seperti Amazon Web Services, Microsoft Azure, atau Google Cloud Platform) dapat membantu dalam meningkatkan keamanan lingkungan cloud. Ini termasuk alat-alat untuk pemindaian kelemahan, deteksi ancaman, dan enkripsi data, serta layanan untuk manajemen kunci dan pemantauan keamanan.

Langkah terakhir dalam mengamankan lingkungan cloud adalah melakukan pemantauan dan pemeliharaan keamanan secara terus-menerus. Ini melibatkan pemantauan aktivitas pengguna dan lalu lintas jaringan, serta penerapan pembaruan keamanan yang diperlukan untuk mengatasi kerentanan yang terdeteksi.

Dengan menerapkan praktik keamanan yang tepat dalam lingkungan cloud, organisasi dapat memastikan bahwa data dan aplikasi mereka tetap aman dan terlindungi dari ancaman cyber. Keamanan cloud merupakan aspek penting dari strategi keamanan cyber yang holistik dan membantu organisasi dalam menghadapi tantangan keamanan yang berkaitan dengan penggunaan teknologi cloud untuk menyimpan dan memproses data mereka.

9. Keamanan Perangkat Lunak:

Keamanan perangkat lunak adalah aspek krusial dalam melindungi sistem dan data dari serangan cyber. Dalam lingkup keamanan cyber, pemahaman tentang praktik pengembangan perangkat lunak yang aman menjadi sangat penting karena kebanyakan serangan cyber eksploitasi kerentanan dalam perangkat lunak untuk mencapai tujuan mereka.

Pertama-tama, penting untuk memahami praktik pengkodean yang aman. Ini termasuk penggunaan metode enkripsi dan hashing untuk melindungi data sensitif, validasi input pengguna untuk mencegah serangan seperti SQL injection dan cross-site scripting, serta penerapan prinsip-prinsip pengembangan aman seperti prinsip kebutuhan yang paling sedikit (principle of least privilege) dan prinsip pertahanan dalam kedalaman (defense in depth).

Selanjutnya, penting untuk mengidentifikasi dan mengatasi kerentanan dalam perangkat lunak. Ini melibatkan pemindaian kode untuk mencari kerentanan potensial, penerapan pembaruan perangkat lunak secara teratur untuk memperbaiki kerentanan yang ditemukan, dan melakukan pengujian keamanan secara menyeluruh sebelum merilis perangkat lunak ke lingkungan produksi.

Selain itu, penggunaan alat-alat untuk analisis kode dan pengujian keamanan perangkat lunak juga dapat membantu dalam meningkatkan keamanan perangkat lunak. Alat-alat ini dapat mencakup pemindai kerentanan otomatis, analisis kode statis dan dinamis, dan alat untuk memeriksa kepatuhan terhadap standar keamanan seperti OWASP Top 10.

Langkah terakhir dalam mengamankan perangkat lunak adalah melibatkan penggunaan proses pengembangan perangkat lunak yang aman. Ini melibatkan penerapan siklus hidup pengembangan perangkat lunak yang mengintegrasikan keamanan dari awal hingga akhir, termasuk analisis keamanan kode, pengujian keamanan, dan revisi keamanan secara terus-menerus selama siklus hidup perangkat lunak.

Dengan memperhatikan praktik pengembangan perangkat lunak yang aman, organisasi dapat mengurangi risiko terhadap serangan cyber yang disebabkan oleh kerentanan dalam perangkat lunak mereka. Keamanan perangkat lunak merupakan komponen penting dari strategi keamanan cyber yang holistik dan membantu organisasi dalam memastikan bahwa aplikasi dan sistem mereka terlindungi dari ancaman cyber yang beragam.

Tertarik belajar tentang keamanan cyber?

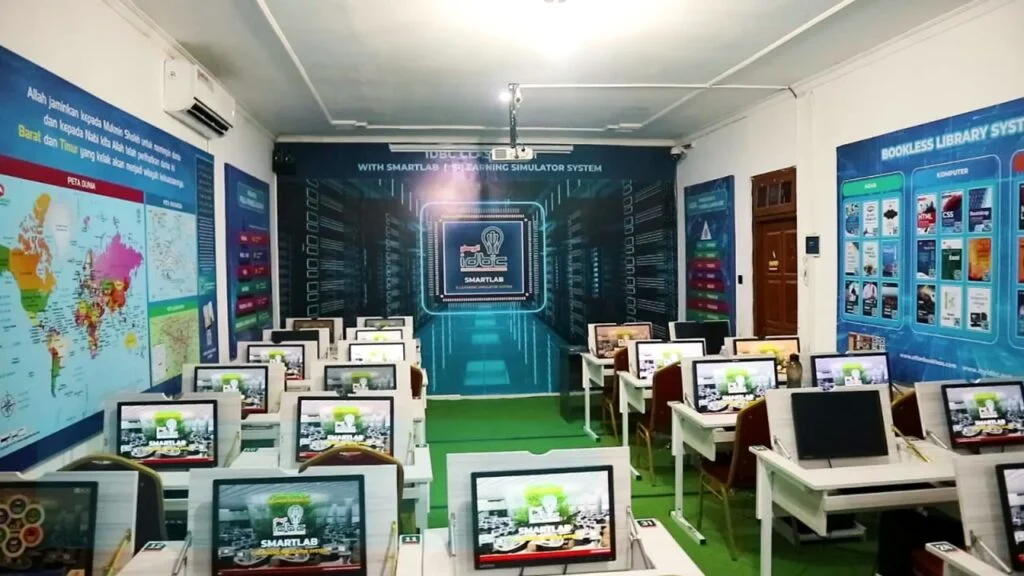

Tertarik belajar tentang keamanan cyber? KAMPUNG IT SOLO adalah destinasi utama Anda untuk mendalami dunia yang menarik ini di Indonesia! Dengan program-program terkemuka dan instruktur ahli, kami menawarkan pengalaman belajar yang tak tertandingi dalam keamanan cyber.

Di KAMPUNG IT SOLO, kami memahami betapa pentingnya memiliki pemahaman yang kuat tentang ancaman cyber dan bagaimana melindungi diri dari serangan yang berpotensi merugikan. Dengan kurikulum yang komprehensif dan pendekatan praktis, kami membekali Anda dengan pengetahuan, keterampilan, dan alat yang diperlukan untuk sukses dalam dunia keamanan cyber.

Bergabunglah dengan komunitas kami yang bersemangat dan jelajahi berbagai konsep, mulai dari dasar-dasar keamanan cyber hingga teknik-teknik lanjutan dalam pengujian penetrasi, forensik digital, dan banyak lagi. Dengan fasilitas terbaik dan lingkungan belajar yang mendukung, KAMPUNG IT SOLO adalah tempat terbaik untuk memulai atau meningkatkan karir Anda di bidang keamanan cyber.

Jadi, jangan ragu lagi! Bergabunglah dengan KAMPUNG IT SOLO sekarang dan mulailah perjalanan Anda menuju keahlian dalam keamanan cyber yang mengesankan. Jadilah bagian dari komunitas yang memimpin perubahan dan tingkatkan potensi Anda di bidang yang menantang ini. Ayo, mari bersama-sama menjadikan dunia maya lebih aman dan terlindungi!